저번 포스팅에서는 클라우드 컴퓨팅과 AWS에 대해서 간단하게 정리해보았습니다.

2022.07.31 - [CS/네트워크] - [AWS] 클라우드 컴퓨팅과 AWS

이번 포스팅에서는 AWS EC2를 만들기 위해서 알아야 할 개념들을 정리해보겠습니다.

AWS EC2 설정

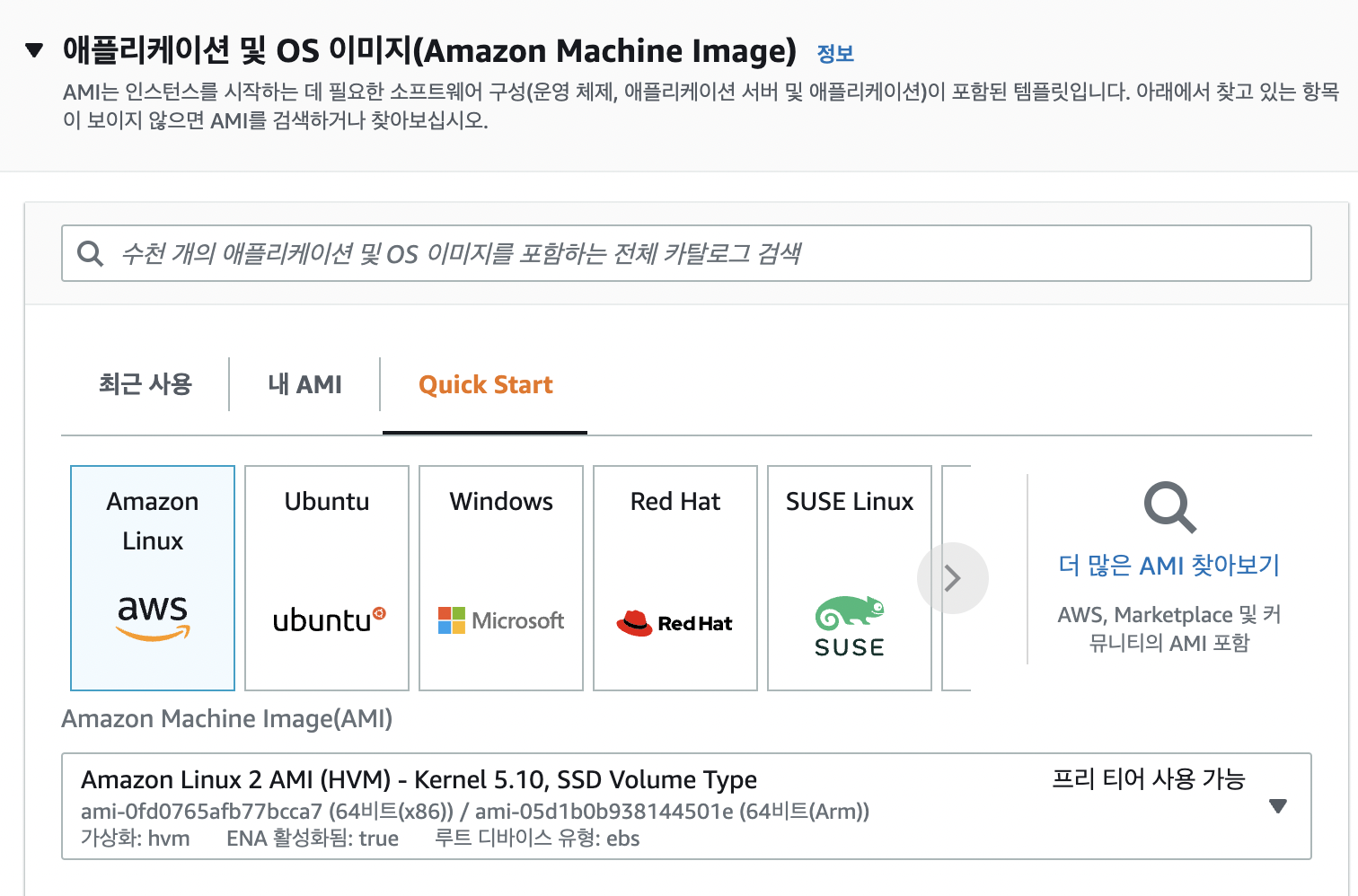

애플리케이션 및 OS 이미지

Amazon Machine Image(AMI)

aws ec2에는 인스턴스를 시작하는 데 필요한 소프트웨어 구성(운영체제, 어플리케이션서버, 어플리케이션)들을 선택할 수 있는 AMI가 존재합니다.

인스턴스를 시작할 때 AMI를 지정해야 합니다.

인스턴스 유형

aws ec2에서는 원하는 컴퓨팅, 메모리, 네트워킹 또는 스토리지 요건에 맞는 여러 인스턴스 유형을 선택할 수 있습니다.

현재 제가 서비스에 사용하고있는 t4g.micro의 사양은 아래와 같습니다.

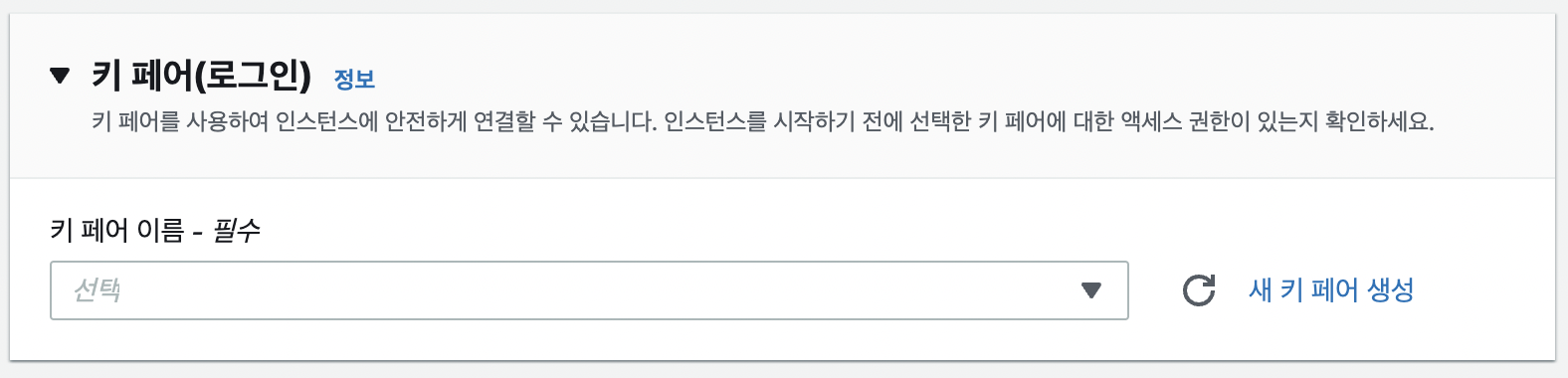

키 페어(로그인)

AWS EC2는 공개키 암호화 기법을 통해 보안 자격 증명을 합니다.

공개키 암호화 기법에는 public key, private key로 구성되는 key pair가 존재합니다.

Amazon EC2는 public key,를 인스턴스에 저장하며 private key는 사용자가 저장합니다.

public key는 인스턴스에 저장하고 private key는 개인이 보관합니다.

private key로 암호화한 정보는 그 쌍이 되는 public key로만 복호화가 가능하고,

반대로 public key로 암호화한 정보는 그 쌍이 되는 private key로만 복호화가 가능합니다.

네트워크 유형

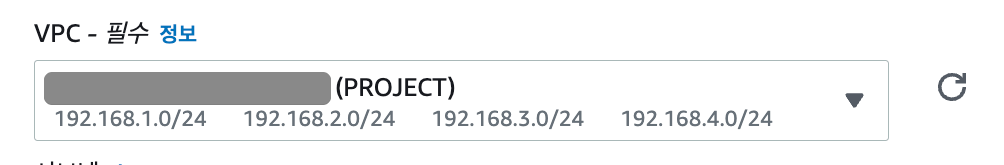

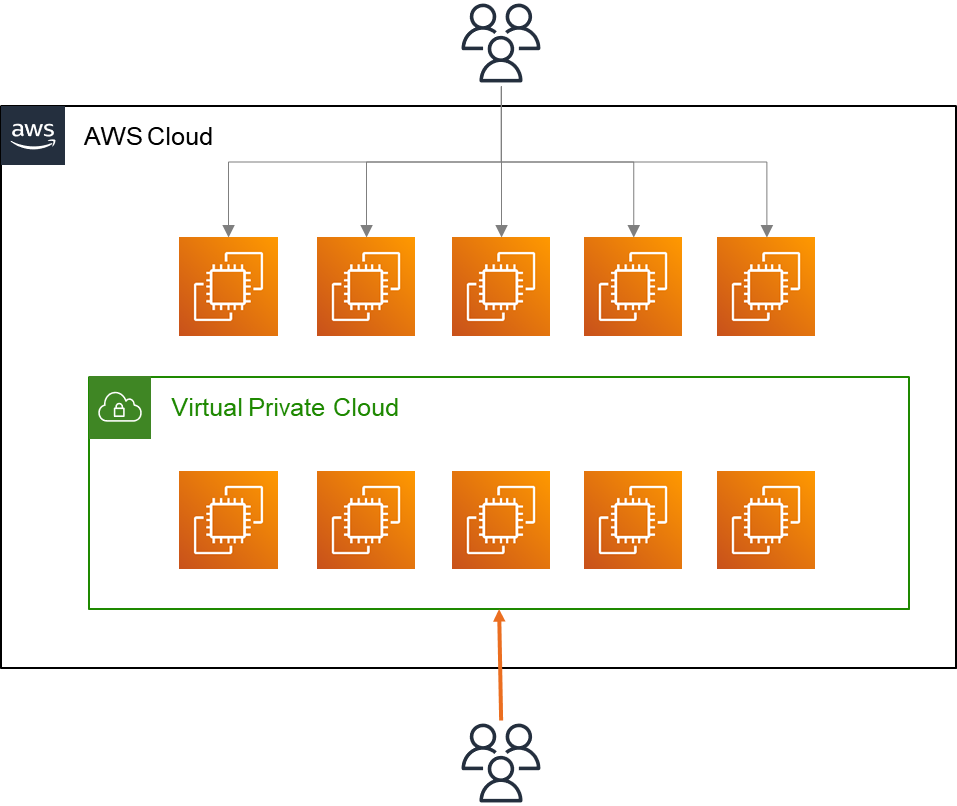

VPC

영어 그대로 해석해보면 가상 개인 클라우드 라는 의미입니다.

AWS 공식문서에 따른 정의는 VPC는 사용자의 AWS 계정 전용 가상 네트워크 입니다.

AWS클라우드에서 VPC는 다른 가상 네트워크와 논리적으로 분리되어있습니다.

만약 VPC가 없다면 AWS cloud안의 리소스들을 연결하기 위해 복잡한 작업들이 많아집니다.

하지만, VPC를 이용하면 같은 VPC를 묶어서 리소스를 더 쉽게 관리할 수 있습니다.

그렇다면 AWS는 어떻게 VPC를 다른 네트워크가 논리적으로 구분할까요?

VPC는 생성할 때 IPv4 주소 범위를 CIDR 블록 형태로 지정해 생성합니다.

블록을 직접 지정하지 않는다면 AWS의 VPC 기본 CIDR 블록은 /16입니다.

CIDR에 대한 설명은 아래 링크에서 보시면 됩니다.

2022.08.01 - [CS/네트워크] - CIDR 읽는 법과 원리

CIDR 읽는 법과 원리

CIDR(Classless Inter-Domain Routing) VPC와 뒤에 나올 서브넷이라는 개념을 이해하기 위해서는 먼저 CIDR 블록 표현 방식을 이해해야 합니다. 위에서 언급했듯 우리는 다른 네트워크와 분리된 네트워크를

ksabs.tistory.com

서브넷

서브넷은 VPC의 IP 주소 범위 입니다.

ec2 인스턴스를 실행시킬때 특정 서브넷으로 실행시킬 수 있습니다.

서브넷 역시 CIDR 블록을 지정하며 생성합니다.

특정 서브넷을 지정하지 않고 ec2인스턴스를 기본 VPC로 시작하면 기본서브넷(/20)으로 자동으로 시작됩니다.

서브넷은 항상 단일 가용영역과 연결되며 여러 가용영역에 걸쳐있을 수 없습니다.

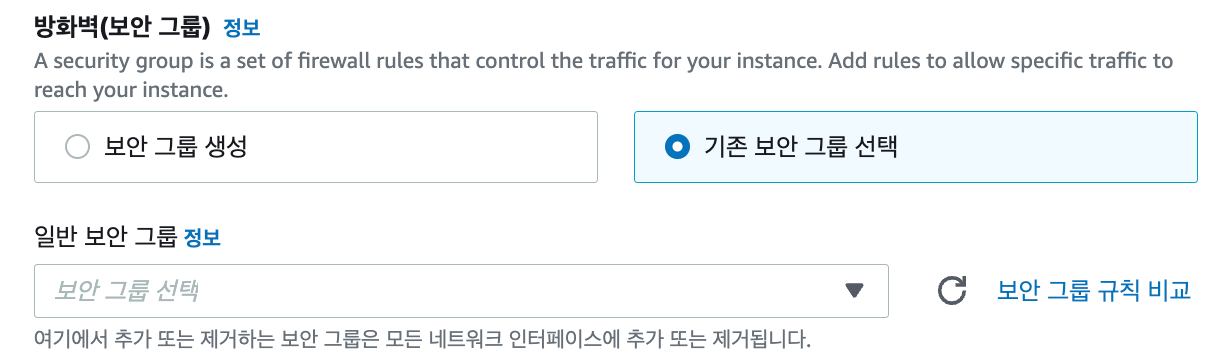

보안그룹

보안 그룹은 인스턴스에 대한 인바운드, 아웃바운드의 네트워크 트래픽을 제어하는 가상의 방화벽 역할을 수행합니다.

인바운드 트래픽

외부에서 인스턴스로 들어오는(IN) 트래픽입니다.

아웃바운드 트래픽

인스턴스에서 외부로 나가는(OUT) 트래픽입니다.

ex) 인스턴스의 CLI에서 apt-get install mysql 을 실행시키면

아웃바운드 트래픽으로 설치 요청이 나갑니다.

그러면 인바운드 트래픽으로 설치파일들이 전송됩니다.

AWS 보안그룹은 네트워크 트래픽에 대해서 허용(Allow) 정책은 있으나 차단(Deny) 정책은 없습니다.

일반적인 방화벽은 허용과 차단정책이 모두 존재하지만 보안 그룹에서는 허용정책만 존재합니다.

aws에서 차단 정책을 적용하기 위해선 VPC의 ACL기능을 이용해야 합니다.

인바운드, 아웃바운드 규칙에 대해 아래처럼 어떤 IP와 포트번호를 허용할 것인지 설정해줄 수 있습니다.

'CS > 네트워크' 카테고리의 다른 글

| CIDR 읽는 법과 원리 (0) | 2022.08.01 |

|---|---|

| [AWS] 클라우드 컴퓨팅과 AWS (0) | 2022.07.31 |